The U.S. Drug Enforcement Administration (DEA) says it is investigating reports that hackers gained unauthorized access to an agency portal that taps into 16 different federal law enforcement databases.KrebSonSecurity a appris que le compromis présumé est lié à une communauté de harcèlement de cybercriminalité et de harcèlement en ligne qui se transfère régulièrement de la police et des représentants du gouvernement pour récolter des informations personnelles sur leurs objectifs.

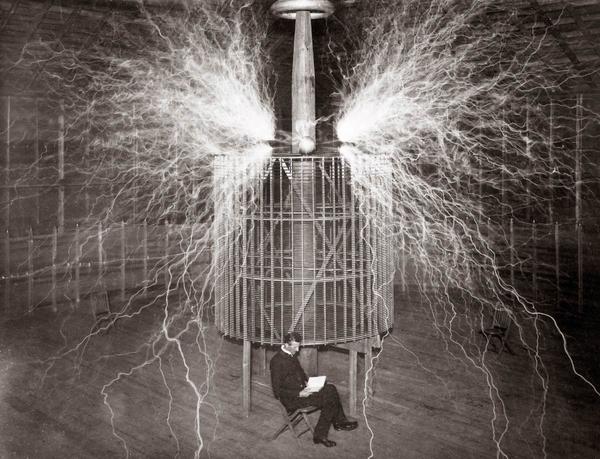

Les pirates non identifiés ont partagé cette capture d'écran d'accès présumé au portail de partage de renseignements de la Drug Enforcement Administration.

On May 8, KrebsOnSecurity received a tip that hackers obtained a username and password for an authorized user of esp.usdoj.gov, which is the Law Enforcement Inquiry and Alerts (LEIA) system managed by the DEA.

KrebsOnSecurity shared information about the allegedly hijacked account with the DEA, the Federal Bureau of Investigation (FBI), and the Department of Justice, which houses both agencies.La DEA a refusé de commenter la validité des réclamations, ne publiant qu'une brève déclaration en réponse.

"DEA prend au sérieux la cybersécurité et les informations sur les intrusions et enquête sur tous ces rapports dans toute la mesure", a déclaré l'agence dans un communiqué partagé par e-mail.

Selon cette page sur le site Web du ministère de la Justice, Leia «fournit des capacités de recherche fédérées pour les référentiels de base de données épiques et externes», y compris les données classées comme «sensibles à l'application de la loi» et «sensible à la mission» à la DEA.

Un document publié par l'administration Obama en mai 2016 (PDF) indique que les systèmes El Paso Intelligence Center (EPIC) de la DEA au Texas sont disponibles pour l'usage par les forces de l'ordre fédérales, étatiques, locales et tribales, ainsi que le ministère de la Défense et du renseignementcommunauté.

EPIC and LEIA also have access to the DEA’s National Seizure System (NSS), which the DEA uses to identify property thought to have been purchased with the proceeds of criminal activity (think fancy cars, boats and homes seized from drug kingpins).

“The EPIC System Portal (ESP) enables vetted users to remotely and securely share intelligence, access the National Seizure System, conduct data analytics, and obtain information in support of criminal investigations or law enforcement operations," the 2016 White House document reads.«L'enquête et les alertes de l'application des lois (Leia) autorisent une perquisition fédérale de 16 bases de données fédérales d'application de la loi."

Les captures d'écran partagées avec cet auteur indiquent que les pirates pourraient utiliser Epic pour rechercher une variété de dossiers, y compris ceux pour les véhicules à moteur, les bateaux, les armes à feu, les avions et même les drones.

Claims about the purloined DEA access were shared with this author by “KT," the current administrator of the Doxbin — a highly toxic online community that provides a forum for digging up personal information on people and posting it publicly.

As KrebsOnSecurity reported earlier this year, the previous owner of the Doxbin has been identified as the leader of LAPSUS$, a data extortion group that hacked into some of the world’s largest tech companies this year — including Microsoft, NVIDIA, Okta, Samsung and T-Mobile.

Ce rapport a également montré comment les principaux membres de la lapsus $ ont participé à la vente d'un service offrant des demandes de données d'urgence frauduleuses (EDRS), dans laquelle les pirates utilisent des comptes de messagerie de police et gouvernementaux compromis pour déposer des demandes de données sans mandat avec les sociétés de médias sociaux, les fournisseurs de téléphonie mobile et les fournisseurs de téléphonie mobile etD'autres entreprises technologiques, en atténant que les informations demandées ne peuvent pas attendre un mandat car elles concernent une question urgente de vie et de mort.

Du point de vue des individus impliqués dans le dépôt de ces véhicules bidon, l'accès aux bases de données et aux comptes d'utilisateurs au sein du ministère de la Justice serait un coup d'État majeur. But the data in EPIC would probably be far more valuable to organized crime rings or drug cartels, said Nicholas Weaver, a researcher for the International Computer Science Institute at University of California, Berkeley.

Weaver a déclaré qu'il ressort clairement des captures d'écran partagées par les pirates qu'ils pourraient utiliser leur accès non seulement pour afficher les informations sensibles, mais également soumettre de faux enregistrements aux bases de données de l'agence des forces de l'ordre et de l'intelligence.

“I don’t think these [people] realize what they got, how much money the cartels would pay for access to this," Weaver said."Surtout parce qu'en tant que cartel, vous ne cherchez pas vous-même, vous recherchez vos ennemis, de sorte que même s'il est découvert, il n'y a aucune perte pour vous de mettre des choses sur le radar de la DEA."

La page de connexion du portail épique de la DEA.

UNE ANALYSE

La page de connexion pour ESP.usdoj.gov (above) suggests that authorized users can access the site using a “Personal Identity Verification" or PIV card, which is a fairly strong form of authentication used government-wide to control access to federal facilities and information systems at each user’s appropriate security level.

Cependant, le portail épique semble également accepter un nom d'utilisateur et un mot de passe, qui semblerait radicalement diminuer la valeur de sécurité de l'exigence des utilisateurs pour présenter (ou prouver la possession de) une carte PIV autorisée.En effet, KT a déclaré que le pirate qui avait obtenu cet accès illicite était en mesure de se connecter à l'aide des informations d'identification volées, et qu'à aucun moment le portail n'a invité à un deuxième facteur d'authentification.

Il n'est pas clair pourquoi il existe encore des bases de données gouvernementales sensibles protégées par rien de plus qu'un nom d'utilisateur et un mot de passe, mais je suis prêt à parier beaucoup d'argent que ce portail DEA n'est pas seulement un délinquant ici.Le portail DEA ESP.usdoj.gov is listed on Page 87 of a Justice Department “data inventory," which catalogs all of the data repositories that correspond to DOJ agencies.

Il y a 3 330 résultats.Certes, seuls certains de ces résultats sont des portails de connexion, mais c'est juste au sein du ministère de la Justice.

Si nous supposons pour le moment que des groupes de piratage étrangers parrainés par l'État peuvent accéder à l'intelligence gouvernementale sensible de la même manière que des groupes de pirates adolescents comme Lapsus $, alors c'est le temps passé pour le U.S.le gouvernement fédéral pour effectuer un examen de haut en bas des exigences d'authentification liées à tous les portails gouvernementaux qui circulent dans des informations sensibles ou privilégiées.

I’ll say it because it needs to be said: Le united States government is in urgent need of leadership on cybersecurity at the executive branch level — preferably someone who has the authority and political will to eventually disconnect any federal government agency data portals that fail to enforce strong, multi-factor authentication.

Je me rends compte que cela peut être beaucoup plus complexe qu'il n'y paraît, en particulier lorsqu'il s'agit d'authentifier le personnel d'application de la loi qui accède à ces systèmes sans le bénéfice d'une carte PIV ou d'un appareil émis par le gouvernement (les autorités d'État et locales, par exemple).Ce ne sera pas aussi simple que de simplement tourner l'authentification multi-facteurs pour chaque utilisateur, grâce en partie à une large diversité de technologies utilisées dans le paysage des forces de l'ordre.

Mais lorsque les pirates peuvent piller 16 bases de données d'application de la loi, envoyer arbitrairement les alertes d'application de la loi pour des personnes ou des véhicules spécifiques, ou potentiellement perturber les opérations en cours d'application de la loi - tout cela parce que quelqu'un a volé, trouvé ou acheté un nom d'utilisateur et un mot de passe - il est temps pour des mesures drastiques.