След разкриването на недостатъка на процесора на Intel Foreshadow (L1TF), както и предишния недостатък на TLBleed, Тео де Раад, основател на OpenBSD, която прави безплатна, мултиплатформена, подобна на UNIX операционна система, препоръчва на всички напълно да деактивират Hyper-Threading на Intel в BIOS, преди хакерите да започнат да се възползват от него.

Hyper-Threading не е безопасен

В публикация тази седмица de Raadt каза, че недостатъците на Foreshadow и TLBleed са направили задължително деактивирането на Hyper-Threading технологията на всички базирани на Intel машини. Той твърди, че смекчаването на тези недостатъци изисква нов микрокод на процесора и заобикаляне на кодирането, но те сами по себе си не са достатъчни, за да спрат нападателите; Hyper-Threading също трябва да бъде деактивиран.

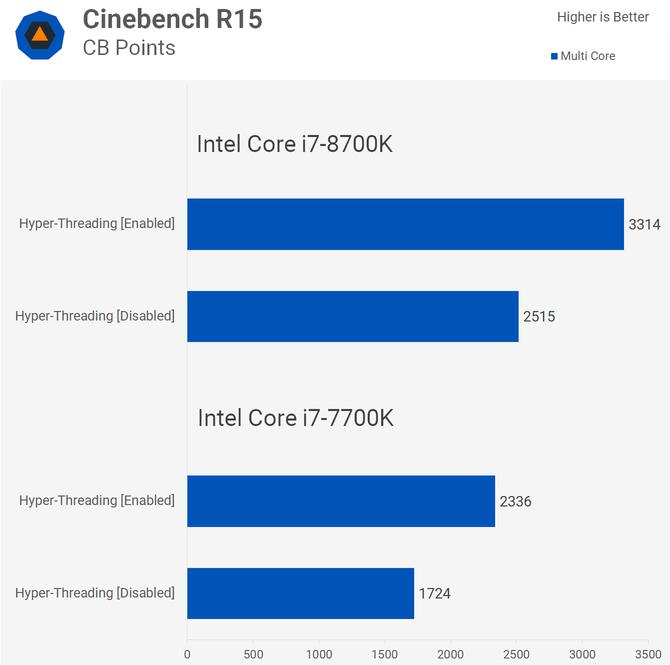

Hyper-Threading, което е търговската марка на Intel за технологията за едновременна многонишкова обработка, е фундаментално нарушена, според основателя на OpenBSD. Технологията позволява на процесора да споделя ресурси, които нямат разграничители за сигурност.

Атаките на страничните канали, активирани от тази уязвимост, не са лесни за изпълнение, но той вярва, че в крайна сметка нападателите ще намерят начин да ги накарат да работят надеждно, за да изтекат ядро или кръстосана VM памет при обичайни обстоятелства на употреба, като напр. използване на JavaScript в браузъра.

Hyper-Threading ще влоши спекулативните пропуски в изпълнението

През последните няколко месеца видяхме, че недостатъците Meltdown и Spectre не са еднократна уязвимост, която можем да коригираме веднъж и след това да забравим. Множество подобни на Spectre грешки в спекулативното изпълнение бяха открити след разкриването на Meltdown и Spectre по-рано тази година и има вероятност да продължим да виждаме повече от тях, докато целият клас грешки в спекулативното изпълнение не бъдат коригирани на ниво архитектура на процесора.

de Raadt също вярва, че самата Hyper-Threading ще влоши повечето от спекулативните грешки при изпълнение в бъдеще, поради което сега е най-доброто време да я деактивирате. Той също така препоръча да актуализирате вашия BIOS фърмуер, ако можете.

Основателят на OpenBSD критикува Intel за това, че не е много прозрачен за това как възнамерява да поправи тези спекулативни пропуски в изпълнението веднъж завинаги, както и за това, че не е правилно документирал кои операционни системи трябва да направят, за да смекчат тези грешки. Екипът на OpenBSD трябваше да се научи как да изследва и разработва свои собствени смекчаващи средства въз основа на това, което другите операционни системи правят без много помощ от Intel.

OpenBSD версия 6.4 и по-нова ще деактивира напълно Hyper-Threading. Въпреки това, версии 6.2 и 6.3, които може все още да се произвеждат в определени компании, няма да получат обратно пренесени корекции поради количеството работа, което е необходимо за коригиране на тези проблеми. Поради това основателят на OpenBSD препоръча на всеки да поеме отговорност за собствените си машини и да деактивира Hyper-Threading на Intel.

Позиция на Intel

Позицията на Intel по този въпрос е, че деактивирането на Hyper-Threading не е необходимо за защита, ако се използват всички други налични стратегии за смекчаване, но може да бъде препоръчително в много малка подгрупа от сценарии, при които ИТ администраторите или облачните доставчици не могат да гарантират, че всичките им виртуализирани операционни системи са актуализирани. По-рано компанията каза, че невиртуализираните среди трябва да имат ниска степен на риск от недостатъка на Foreshadow, ако техните системи бъдат актуализирани. Много потребители обаче може да не са в състояние да актуализират своите системи с микрокода на Intel, освен ако производителите на дънни платки и лаптопи не издадат тези актуализации и на по-стари системи. Intel също така призна, че клиентите на центрове за данни може да се наложи да предприемат допълнителни стъпки, за да се защитят, освен просто да актуализират своите системи.

В действителност е вероятно никой да не може точно да каже колко малък или голям ще бъде рискът от тези недостатъци, защото ако можеше, нямаше да отнеме 20 години, за да разбере колко опасен може да бъде оригиналният бъг на Spectre. В крайна сметка всички ще трябва да изчакаме и да видим колко ефективни ще бъдат нападателите в оръжието на тези грешки. Отговорност на Intel и други производители на чипове обаче е да гарантират, че клиентите им се възползват от възможно най-много сигурност и не остават уязвими на атаки.